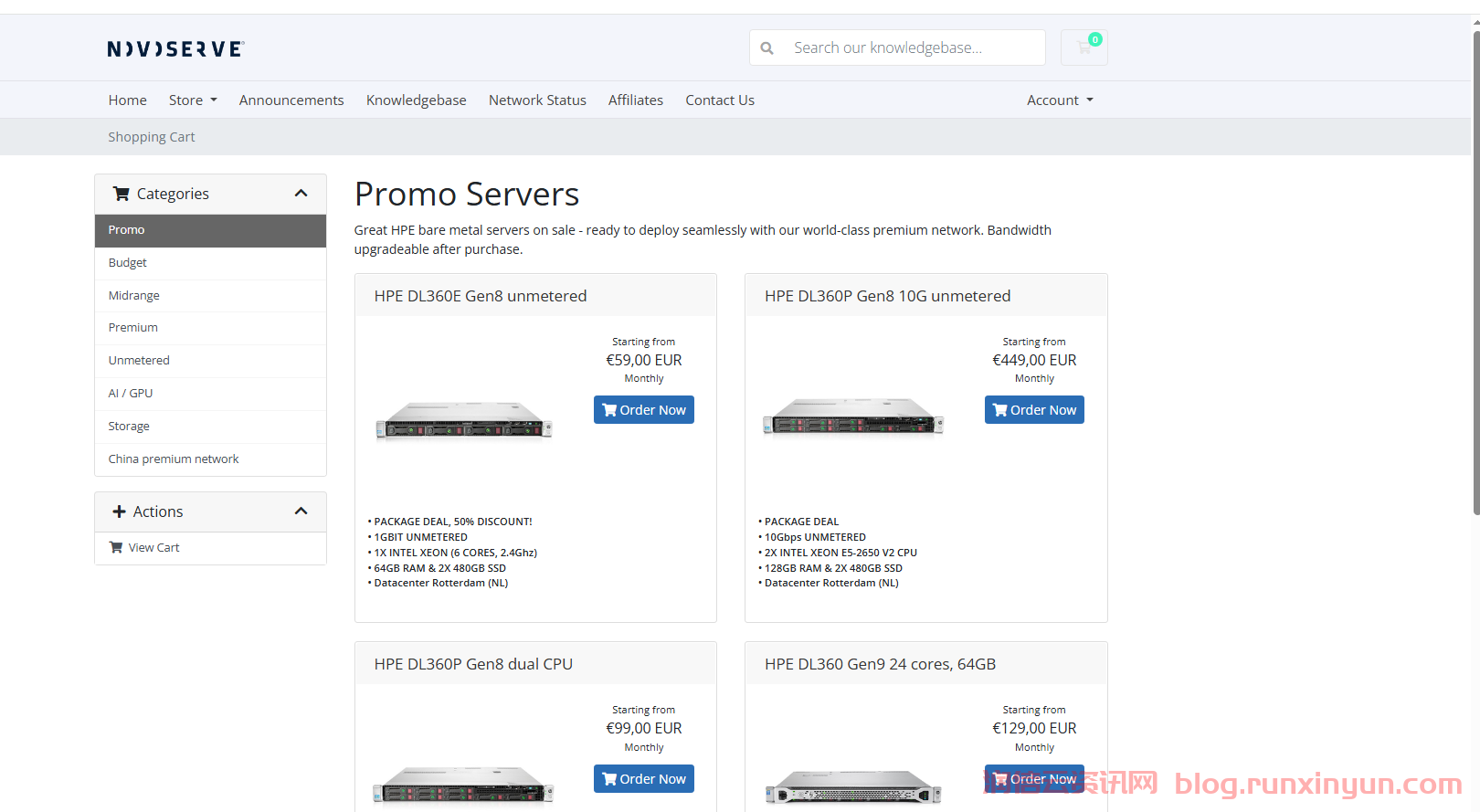

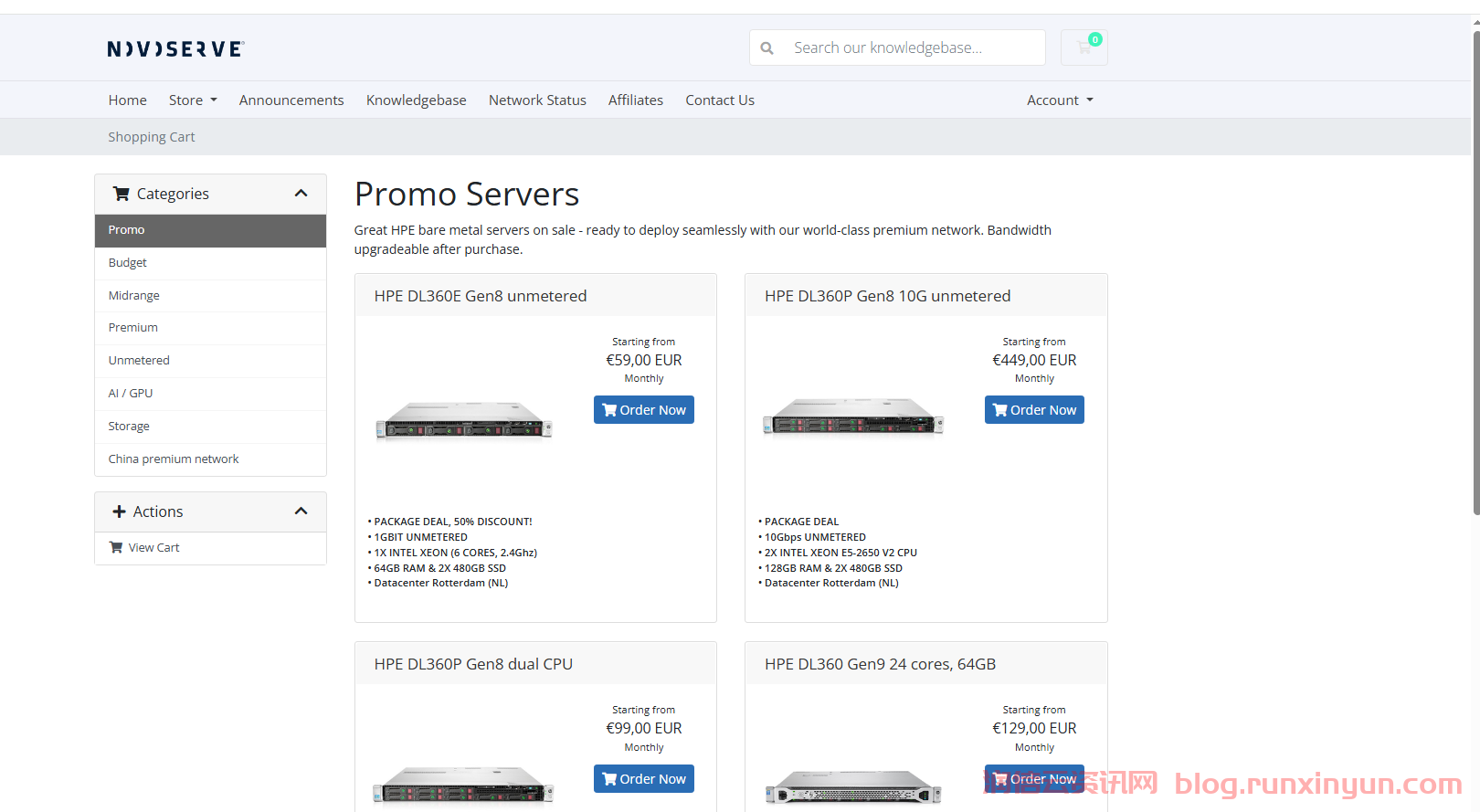

novoserve当前正在对“China Premium Network Servers”系列服务器进行5折优惠促销,也就是三网直连中国内地的服务器,默认1Gbps带宽,不限制流量,加到2Gbps带宽/不限流量多加100欧元即可,该系列常规机型单机最高支持20Gbps带宽/3750欧元。本文末尾有三网直连中国的服务器的详细测评文章,内有具体的测试数据,欢迎参考。 PayPal、支付宝、...

LOCVPS刚新上了韩国双ISP原生IP系列产品,目前提供“先售优惠”(先售暂无电信优化,预计5月底前完成优化),可使用6.5折优惠码,折后特价系列8GB内存套餐356.2元/年起。LOCVPS(全球云)提供中国香港、韩国、美国、日本等地区VPS主机,基于KVM架构,包括CTG+BGP、CN2+BGP、BGP+NTT、BGP+KDDI/软银等各种线路,最低2GB内存起步,所有节点尽量国...

华纳云香港高防服务器150G防御4.6折促销,低至6888元/月,CN2大带宽直连清洗,终身循环折扣高防服务器是抵抗网络攻击最有效的防护方式之一,给服务器增加了一道强有力的网络安全防线,不仅可以提高网站和在线服务的安全性,还能够保护业务的稳定连续性。香港IDC华纳云目前正在对高防服务器促销,推出了一款150G的香港高防,CN2 GIA大带宽直连清洗,现在下单可享4.6折优惠,仅需688...

5月16日星期五,农历四月十九,工作愉快,平安喜乐1、鄂州交警通报致1死2伤车祸:女子操作不当引发,已被刑拘2、旭辉林中致歉:化债进入最关键期,要活下去、站起来3、中央宣传部、全国妇联联合发布2025年“最美家庭”4、端午假期购票日历发布,今日可购买5月29日火车票5、河南:响鼓重锤对违规吃喝问题露头就打、反复敲打、人人喊打6、男子多次将幼子故意弃置在地铁站等场所,犯遗弃罪获刑1年4个...

融兴云机是2021年成立的品牌,主要从事国内裸金属物理机、香港vps、美国VPS、日本VPS、香港独立服务器、香港站群服务器等销售。在福州、宿迁、镇江、湖北、香港、美国设有机房。公司产品全部采用KVM虚拟化架构。目前,融兴云机提供十堰、福州、宿迁、镇江、香港沙田、大埔、葵湾、将军澳等地提供CN2机房云服务器。融兴云大陆站:https://idc.kvidc.com融兴云国际站:http...

5月15日星期四,农历四月十八,工作愉快,平安喜乐1、内乱案庭审证人爆猛料:尹锡悦称能第二次第三次宣布戒严2、大阪一烧鸟店张贴中文告示拒绝接待中国人,所属公司官网道歉3、受贿超3500万元被判13年,中石油原董事长王宜林受贿案一审宣判4、陕西旱情实探:大中型灌区农业供水有保障,大旱之年无旱象5、汕头违建豪宅“英之园”将强拆,当地:将根据公告期内具体情况采取下一步措施6、安徽省委常委、合...

5月14日星期三,农历四月十七,工作愉快,平安喜乐1、百万粉丝网红遭勒索130万自杀?警方通报:系自导自演,已立案调查2、福建厦门市副市长、市公安局局长陈育煌出任吉林省公安厅厅长3、深圳中院回应“退休夫妻月入1.2万负债1.2亿”申请破产:其自述因经营不善负债4、福州千余公共道路泊车位装“智能地锁”续:运营公司被责令改正并罚款5、谷歌成立人工智能初创企业基金,意在挖掘“下一个OpenA...

5月13日星期二,农历四月十六,工作愉快,平安喜乐1、特朗普访问中东但不去以色列,哈马斯将释放美国人质2、韩国大选竞选活动正式开启,尹锡悦发文呼吁选民支持执政党3、打击网络谣言、共建清朗家园,中国互联网联合辟谣平台2025年4月辟谣榜4、汽车价格战大降温,4月仅有14款车型降价5、汇源果汁发声明回应唱衰言论:均为不实信息,公司经营情况一切正常6、27岁杨阳拟任苏木镇党委副职,系2020...

5月12日星期一,农历四月十五,工作愉快,平安喜乐1、中国工程院院士、国医大师、现代中国针灸奠基人石学敏逝世2、为发期刊,高校学者偷贩涉密敏感数据!国安部披露间谍案细节3、马鞍山市原常务副市长黄化锋一审获刑11年,涉案金额三千余万元4、湖北石首市委副书记、市长付勇接受审查调查5、美法官裁定暂停特朗普政府裁员或重组计划6、“行人安全距离”引争议后,青岛李沧法院公布现场视频并致歉7、退休夫...

5月11日星期日,农历四月十四,工作愉快,平安喜乐1、巴基斯坦对印发起军事行动,并关闭全部领空2、咸宁市委常委、市纪委书记官书云调任湖北省司法厅副厅长3、江苏省委社会工作部部长等多人拟在省志愿服务联合会任职4、博世称无法预判关税政策影响,没有给出今年利润率指引5、中国科协发声:屡禁不止的奇葩论文再次敲响学风建设警钟6、告别户口本!今天起婚姻登记实现全国通办7、结婚不需要户口本了,今天起...