Linux 服务器运维中防止数据库权限滥用的方法与实践

在 Linux 服务器运维中,数据库是企业数据存储和管理的核心。防止数据库权限滥用对于保障数据安全、稳定运行至关重要。以下将详细介绍防止数据库权限滥用的多种实现方法。

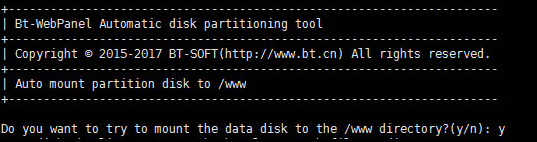

一、最小权限原则配置

在 Linux 服务器上安装数据库后,为不同用户分配权限时遵循最小权限原则。例如,对于只需要查询数据的应用程序用户,仅授予 SELECT 权限,避免赋予 DELETE、UPDATE 等不必要权限。以 MySQL 数据库为例,可使用 GRANT 语句精确授权:

GRANT SELECT ON database_name.table_name TO 'app_user'@'localhost';这样,该应用程序用户仅能对指定表进行查询操作,降低了数据被误修改或删除的风险。

二、用户账号与权限定期审计

定期对数据库用户账号及其权限进行审计是发现权限滥用隐患的重要手段。在 Linux 系统中,可编写 shell 脚本结合数据库管理工具实现自动化审计。例如,针对 PostgreSQL 数据库,通过查询系统表来获取用户权限信息:

SELECT grantee, privilege_type

FROM information_schema.role_table_grants

WHERE table_schema NOT IN ('pg_catalog', 'information_schema');将查询结果输出到日志文件中,运维人员定期检查,查看是否存在异常权限分配或未使用的闲置账号。

三、数据库操作日志记录与分析

开启数据库详细的操作日志记录功能,如 MySQL 的二进制日志(binary log)和 PostgreSQL 的日志系统。通过分析这些日志,能够追踪用户对数据库的所有操作。在 Linux 服务器上,可使用日志分析工具(如 Logstash、Elasticsearch 和 Kibana 组成的 ELK 栈)对日志进行集中管理和分析。一旦发现异常操作,如某个用户频繁尝试删除大量数据等行为,立即采取措施,如限制该用户权限或暂停其账号。

四、访问控制与网络隔离

在 Linux 服务器网络层面,利用防火墙(如 iptables)限制对数据库端口的访问。只允许特定的 IP 地址或 IP 地址段访问数据库服务器,避免外部非法访问。同时,将数据库服务器与应用服务器进行适当的网络隔离,进一步增强安全性。

五、权限变更审批流程

建立严格的权限变更审批流程。任何对数据库权限的修改都需要经过相关负责人审批,审批通过后由专业运维人员操作。在 Linux 服务器上,可使用配置管理工具(如 Ansible)记录权限变更操作,便于追溯和审计。

通过以上多种方法的综合运用,在 Linux 服务器运维中能够有效防止数据库权限滥用,保障数据库和企业数据的安全与稳定。

本文链接:https://blog.runxinyun.com/post/768.html 转载需授权!

留言0