6月22日星期日,农历五月廿七,工作愉快,平安喜乐1、伊朗唯一核电站命运引发高度关注,中东多国担忧其遇袭后果2、6架B-2轰炸机正被部署至关岛,美军或即将直接参与伊以冲突3、深圳土拍热度再起!厦门国企“黑马”联发溢价47%夺得龙华宅地4、从食品到机械,市场监管总局今年将对164种产品开展国家监督抽查5、华中科技大学获1.8亿元个人匿名捐款6、大湾区大学正式获批设立:首批设置5个普通本科...

6月21日星期六,农历五月廿六,周末愉快,平安喜乐1、湖南龙山县暴雨成灾致37名中考生缺考,一小区3人在地下车库失联2、伊朗外长或将与英法德外长会谈,俄罗斯对伊朗政权更迭发警告3、水利部再部署用水权改革:全链条完善交易制度体系4、北航校长:AI不会削弱专业价值,反而能极大释放人类创造力5、民革中央原副主席李赣骝在北京逝世,享年92岁6、新知百略公司造谣抖音电商被警方通报,抖音副总裁回应...

6月20日星期五,农历五月廿五,工作愉快,平安喜乐1、上海国际金融中心建设协调推进机制第一次会议在沪举行;美政府恢复办理外国学生签证2、上海高考成绩下周一下午2时起可查,有疑问可申请复核3、上海市与哈萨克斯坦阿拉木图市结为友城4、淮北市委副秘书长谢谢出任淮北市国防动员办公室主任5、Labubu3.0线上预售首次开启,黄牛回收价腰斩至百元6、商务部:将依法依规不断加快审查稀土相关出口许可...

华纳云618香港云服务器促销,新人首单低至1.3折,支持CN2 GIA和国际专线两种类型。CN2 GIA线路提供更快、更可靠的网络连接,稳定性高,延迟低。国际线路提供大带宽支持,海外地区网络连通性良好,无丢包,价格更便宜。 一、首单限时抢购- 香港云服务器个企同享,续费同价,性能不打折注册成为华纳云会员即可参与,秒杀产品1.3折钜惠,覆盖低/中/高配置,不支持自由定义配置。香...

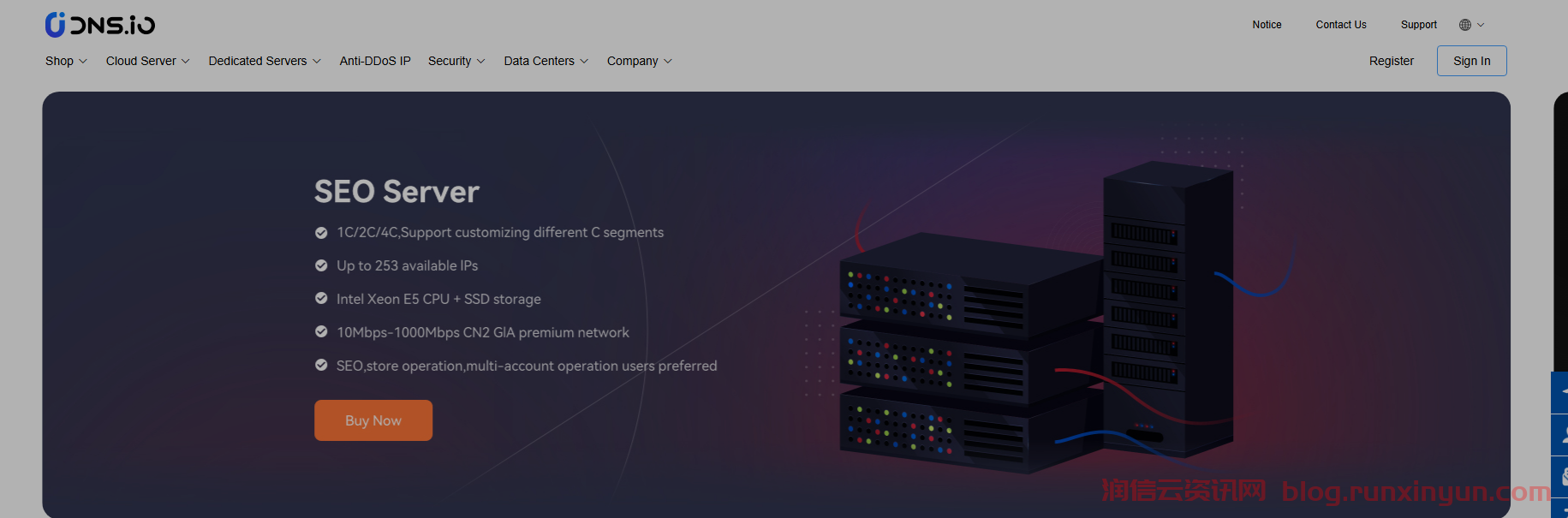

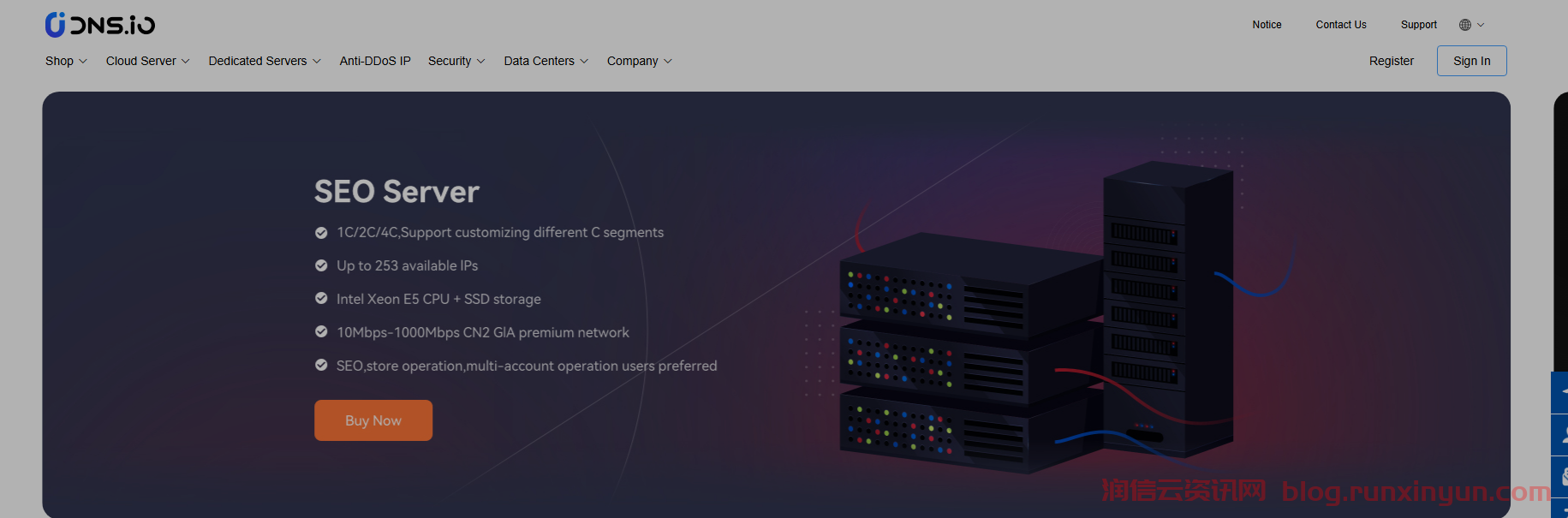

DNS是一家香港地区的网络基础服务提供商,旗下业务包括云服务器、服务器租用、定制化服务器解决方案等,在全球范围内自主经营多个数据中心,机房内聚合10+条优质网络线路,接入超100+Gbps带宽,提供具有最佳路由的低延迟网络,在市场上积累了良好的口碑,尤其在线路、高带宽资源、稳定性能等方面。 当前市场上的海外云服务器线路众多,但能真正做到低延迟、无丢包、高稳定性的,非中国电信C...

6月19日星期四,农历五月廿四,工作愉快,平安喜乐1、中国于2027年主办第三届中国-中亚峰会;国务院安委会挂牌督办湖南烟花爆炸事故2、央行八项金融政策齐出,上海国际金融中心建设迎多维度突破3、昆明一独居老人屋内火盆引发火灾不幸身亡,事故调查报告公布4、昔日全球光伏龙头无锡尚德再次破产重整5、重庆一酒店小熊猫叫早服务引争议,林业局介入后叫停6、印度未发现波音787机队有重大缺陷,但各部...

6月18日星期三,农历五月廿三,工作愉快,平安喜乐1、湖南爆炸事故已致9死26伤,国务院安委会挂牌督办2、中国载人航天工程空间站系统总设计师:后续将研制并择机发射空间站扩展舱段3、广东珠海发布暴雨红色预警,全市全天停课4、HPV防控迈入“男女共防HPV相关癌症及疾病” 的免疫预防新时代5、人社部启动“百日千万招聘专项行动”:面向高校毕业生等劳动者6、中国网络文学用户规模达5.75亿人,...

6月17日星期二,农历五月廿二,工作愉快,平安喜乐1、5月消费增速创年内新高;多国提出斡旋伊以冲突2、百色市委原书记彭晓春被查,前任因多次到境外赌博被降为科员3、事故善后时遇难者家属由镇政府安排住宿,近3年后被追索逾13万元房费4、杨铭宇黄焖鸡创始人卸任总经理,门店曾因食品安全问题被曝光5、空天动力专家闫晓军已任北航副校长,曾破格晋升教授6、2025CONS年会在沪召开,探讨肿瘤患者“...

6月16日星期一,农历五月廿一,工作愉快,平安喜乐1、马英九:两岸人民之间的情感与交流无法中断2、4.36万架!波音下调未来20年全球新飞机需求预期3、四川宜宾市珙县发生4.8级地震,震源深度10千米4、供水公司换智能水表要求预存200元水费,被指“滥用市场支配地位”5、签约平台倒闭多名游戏主播在其他平台直播被判违约,部分主播已上诉6、不少高校开设“微专业”,媒体:拓宽就业路,要警惕一...

6月15日星期日,农历五月二十,工作愉快,平安喜乐1、伊朗报复以色列发动三波导弹袭击,造成至少63人受伤2、实力升级,中国海军三航母时代即将到来3、印度坠机遇难人数升至274人,其中确认33名地面人员死亡4、国家自然科学基金委员会处理通报21起科研不端案件5、武汉大学通报“职工子女驾车逼停骑行学生”:被校园禁行3个月6、中海物业承接386米“非洲第一高楼”,物业企业集体出海7、黄玉峰点...