有效防止服务器遭受 SQL 注入攻击的策略与方法

在当今数字化时代,服务器面临着诸多安全威胁,其中 SQL 注入攻击是一种极为常见且危害极大的安全隐患。SQL 注入攻击是指攻击者通过精心构造恶意的 SQL 语句,利用应用程序对用户输入的不当处理,将恶意代码插入到 SQL 查询中,从而非法获取、篡改或删除数据库中的数据,甚至控制整个服务器。为了有效防止服务器遭受 SQL 注入攻击,我们可以从以下多个方面着手。

一、使用参数化查询

参数化查询是防止 SQL 注入攻击的核心方法之一。在传统的 SQL 查询中,如果直接将用户输入拼接到 SQL 语句中,就为攻击者提供了可乘之机。而参数化查询将用户输入与 SQL 语句的逻辑结构分离。以常见的编程语言 Python 结合 MySQL 数据库为例,使用 mysql - connector - python 库时,可以这样编写参数化查询:

import mysql.connector

mydb = mysql.connector.connect(

host="localhost",

user="yourusername",

password="yourpassword",

database="yourdatabase"

)

mycursor = mydb.cursor()

username = input("请输入用户名: ")

sql = "SELECT * FROM users WHERE username = %s"

mycursor.execute(sql, (username,))

results = mycursor.fetchall()在上述代码中,%s 是参数占位符,用户输入的内容作为参数传递给 execute 方法,而不是直接拼接到 SQL 语句中,这样可以有效避免恶意 SQL 代码的注入。

二、对用户输入进行严格验证和过滤

对所有来自外部的用户输入进行严格的验证和过滤是必不可少的环节。首先,要明确输入的类型和格式要求,例如用户名只能包含字母和数字,邮箱地址必须符合特定的格式。可以使用正则表达式进行验证,如在 JavaScript 中验证邮箱地址:

function validateEmail(email) {

const re = /^(([^<>()[\]\\.,;:\s@"]+(\.[^<>()[\]\\.,;:\s@"]+)*)|(".+"))@((\[[0 - 9]{1,3}\.[0 - 9]{1,3}\.[0 - 9]{1,3}\.[0 - 9]{1,3}\])|(([a - z\-0 - 9]+\.)+[a - z]{2,}))$/;

return re.test(String(email).toLowerCase());

}其次,过滤掉可能包含恶意 SQL 字符的输入,如单引号、双引号、分号、-- 等。但过滤操作要谨慎,以免影响正常业务功能。

三、最小权限原则

为数据库用户分配最小的必要权限。如果应用程序只需要读取某些表的数据,那么就只为其对应的数据库用户分配 SELECT 权限,避免赋予不必要的 INSERT、UPDATE、DELETE 等权限。这样即使攻击者成功实施了 SQL 注入攻击,其造成的破坏也会受到权限的限制。

四、定期更新和维护

及时更新数据库管理系统、应用程序框架以及相关的安全补丁。软件开发商会不断修复已知的安全漏洞,定期更新可以确保服务器免受已知 SQL 注入漏洞的威胁。同时,对服务器和数据库进行定期的安全审计和漏洞扫描,及时发现并修复潜在的安全隐患。

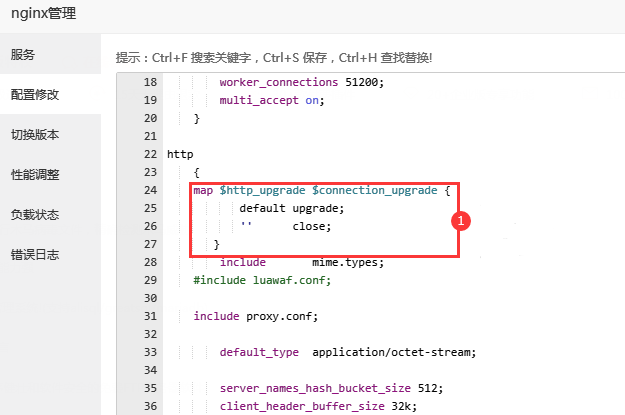

五、使用 Web 应用防火墙(WAF)

Web 应用防火墙可以实时监测和过滤进出 Web 应用的流量,识别并阻止包含 SQL 注入攻击特征的请求。它能够根据预定义的规则集对请求进行分析,在攻击到达服务器之前将其拦截,为服务器提供了额外的安全防护层。

通过综合运用以上多种方法,可以大大降低服务器遭受 SQL 注入攻击的风险,有效保护服务器和数据库中的数据安全。

本文链接:https://blog.runxinyun.com/post/679.html 转载需授权!

留言0