Linux 系统中 SQL 注入防护的规则测试与验证方法

一、引言

在 Linux 系统上运行的 Web 应用中,SQL 注入是一种常见且极具威胁性的安全漏洞。为了有效抵御 SQL 注入攻击,制定并测试 SQL 注入防护规则至关重要。本文将详细介绍在 Linux 系统中对 SQL 注入防护规则进行测试与验证的方法。

二、准备工作

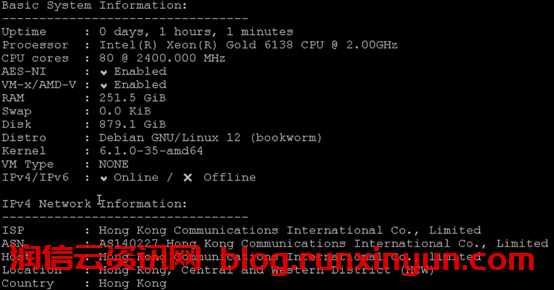

(一)搭建测试环境

在 Linux 系统(如 Ubuntu、CentOS 等)上安装常见的 Web 服务器软件(如 Apache、Nginx)、数据库管理系统(如 MySQL、PostgreSQL)以及对应的 Web 应用程序框架(如 php - Laravel、Python - Django 等)。确保环境配置正确且能够正常运行 Web 应用。

(二)准备测试数据

在数据库中创建一些测试表和测试数据,例如用户表包含用户名、密码等字段。这些数据将用于模拟实际应用中的数据存储和查询场景。

(三)确定防护规则

根据应用所使用的数据库类型和编程框架,制定相应的 SQL 注入防护规则。例如,使用参数化查询、对用户输入进行严格的过滤和转义等规则。

三、测试与验证方法

(一)手动测试

- 构造注入测试用例:编写一系列包含 SQL 注入特殊字符(如单引号、双引号、分号、注释符等)的测试字符串,例如

' OR '1'='1,尝试通过 Web 应用的输入表单(如登录表单、搜索框等)提交这些字符串。 - 观察应用响应:查看应用返回的错误信息、页面显示内容或数据库操作结果。如果防护规则有效,应用应拒绝执行包含恶意 SQL 代码的请求,并可能返回友好的错误提示,而不是暴露数据库错误信息或执行非预期的数据库操作。

(二)自动化测试工具

- SQLMap:这是一款强大的开源 SQL 注入检测工具。在 Linux 系统中安装 SQLMap 后,可以使用命令行指定目标 URL 和测试参数。例如,

sqlmap -u "http://example.com/page.php?id=1"来测试目标页面是否存在 SQL 注入漏洞。SQLMap 会自动尝试各种注入技巧并报告结果。如果防护规则成功阻止了 SQLMap 的检测,说明防护规则起到了作用。 - OWASP ZAP:这是一个综合性的 Web 应用安全测试工具。它可以作为代理服务器运行,拦截和分析浏览器与 Web 应用之间的通信。配置 ZAP 后,在浏览目标 Web 应用时,ZAP 会对所有请求和响应进行检测,包括 SQL 注入攻击。通过查看 ZAP 的扫描报告,可以验证防护规则是否能够抵御模拟的攻击。

(三)代码审查

对 Web 应用的代码进行仔细审查,检查是否正确实现了 SQL 注入防护规则。例如,检查数据库查询语句是否使用了参数化查询接口,是否对用户输入进行了有效的过滤和转义处理等。确保代码在逻辑上能够防止 SQL 注入攻击。

四、结论

通过手动测试、自动化测试工具以及代码审查等多种方法,可以全面地对 Linux 系统中 SQL 注入防护规则进行测试与验证。及时发现和修复防护规则中的漏洞,能够有效提升 Web 应用在 Linux 环境下的安全性,降低 SQL 注入攻击带来的风险。

本文链接:https://blog.runxinyun.com/post/765.html 转载需授权!

留言0