Java 程序如何抵御 SQL 注入攻击保护数据库

在当今的软件开发中,数据库是许多应用程序的核心组成部分,而 SQL 注入攻击是对数据库安全的重大威胁之一。Java 作为一种广泛使用的编程语言,提供了多种有效的方法来抵御 SQL 注入攻击,以保护数据库的安全。

1. 使用预编译语句(Prepared Statements)

预编译语句是抵御 SQL 注入攻击的最常用和有效的方法之一。在 Java 中,通过 JDBC 可以使用 PreparedStatement 接口来实现。

实现方法

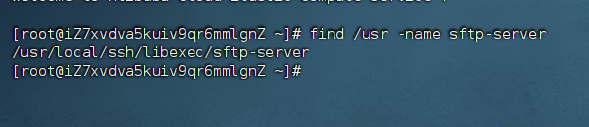

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

import java.sql.SQLException;

public class SQLInjectionProtection {

public static void main(String[] args) {

String url = "jdbc:mysql://localhost:3306/mydatabase";

String username = "root";

String password = "password";

String input = "test'; DROP TABLE users; --"; // 模拟恶意输入

try (Connection connection = DriverManager.getConnection(url, username, password)) {

String sql = "SELECT * FROM users WHERE username =? AND password =?";

PreparedStatement preparedStatement = connection.prepareStatement(sql);

preparedStatement.setString(1, input);

preparedStatement.setString(2, "somePassword");

ResultSet resultSet = preparedStatement.executeQuery();

while (resultSet.next()) {

// 处理结果

}

} catch (SQLException e) {

e.printStackTrace();

}

}

}原理

预编译语句会将 SQL 语句和参数进行分离,数据库会将 SQL 语句进行预编译,参数部分会被当作普通数据处理,而不会被解析为 SQL 指令,从而有效防止恶意 SQL 代码的注入。

2. 使用存储过程

存储过程是在数据库服务器上预定义并存储的一组 SQL 语句。Java 程序可以调用这些存储过程来执行数据库操作。

实现方法

import java.sql.CallableStatement;

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.SQLException;

public class StoredProcedureExample {

public static void main(String[] args) {

String url = "jdbc:mysql://localhost:3306/mydatabase";

String username = "root";

String password = "password";

try (Connection connection = DriverManager.getConnection(url, username, password)) {

String sql = "{call get_user(?,?)}";

CallableStatement callableStatement = connection.prepareCall(sql);

callableStatement.setString(1, "testUser");

callableStatement.registerOutParameter(2, java.sql.Types.VARCHAR);

callableStatement.execute();

String result = callableStatement.getString(2);

System.out.println(result);

} catch (SQLException e) {

e.printStackTrace();

}

}

}原理

存储过程在数据库端已经进行了预定义和安全检查,Java 程序传递的参数只是作为输入数据,不会影响存储过程本身的结构,从而避免了 SQL 注入的风险。

3. 输入验证和过滤

在将用户输入用于 SQL 查询之前,对输入进行严格的验证和过滤也是一种辅助手段。

实现方法

可以使用正则表达式等方式对输入进行验证,只允许符合预期格式的数据进入 SQL 查询。例如:

import java.util.regex.Pattern;

public class InputValidation {

public static boolean isValidUsername(String input) {

return Pattern.matches("^[a-zA-Z0-9]{3,20}$", input);

}

}原理

通过验证和过滤,可以确保输入数据中不包含恶意的 SQL 关键字和特殊字符,减少 SQL 注入的可能性。但需要注意的是,输入验证和过滤不能完全替代预编译语句等方法,只是一种额外的安全保障措施。

通过综合运用预编译语句、存储过程以及输入验证和过滤等方法,Java 程序能够有效地抵御 SQL 注入攻击,保护数据库的安全,确保应用程序的稳定和可靠运行。

本文链接:https://blog.runxinyun.com/post/826.html 转载需授权!

留言0