Linux 系统下 SQL 注入防护的常用工具及使用方法

一、引言

在当今数字化时代,数据库安全至关重要。SQL 注入作为一种常见且极具威胁性的攻击方式,可导致数据泄露、篡改等严重后果。在 Linux 系统环境中,有多种工具可用于防护 SQL 注入,以下将详细介绍几种常用工具及其使用方法。

二、ModSecurity

1. 工具简介

ModSecurity 是一个开源的 Web 应用防火墙(WAF),它可以作为 Apache 或 Nginx 等 Web 服务器的模块,对 HTTP 流量进行实时监测和过滤,有效抵御包括 SQL 注入在内的多种攻击。

2. 安装方法

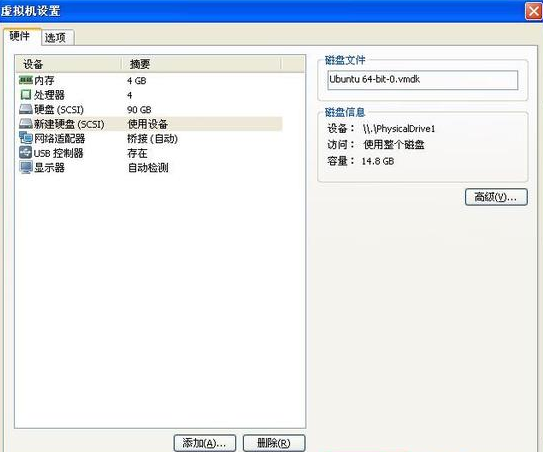

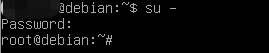

以在 Ubuntu 系统上安装为例,首先更新软件包列表:

sudo apt - update然后安装 ModSecurity 及其相关依赖:

sudo apt - install libapache2 - mod - security23. 配置与使用

安装完成后,配置文件位于 /etc/modsecurity/modsecurity.conf 等目录。通过编辑配置文件,可以启用 SQL 注入防护规则。例如,添加或修改规则来检测常见的 SQL 注入特征,如特殊字符(如单引号、分号等)的异常使用。

SecRule ARGS:.* "(SELECT|INSERT|UPDATE|DELETE|DROP|CREATE|ALTER)" "id:1000,deny,log,msg:'Possible SQL injection'"上述规则会检测请求参数中是否包含常见的 SQL 操作关键字,若检测到则阻止请求并记录日志。

三、OWASP ZAP

1. 工具简介

OWASP ZAP(Zed Attack Proxy)是一款功能强大的开源 Web 应用安全测试工具,不仅可以扫描 SQL 注入漏洞,还能进行主动和被动的安全测试。

2. 安装方法

在 Linux 上,可通过下载其官方提供的压缩包进行安装。首先从官网下载最新版本的 ZAP 压缩包,解压到指定目录:

tar -xvf zap - x.x.x - Linux. tar.gz然后进入解压后的目录,运行启动脚本:

./zap.sh3. 配置与使用

启动 ZAP 后,可在图形界面中配置扫描目标和扫描策略。在进行 SQL 注入扫描时,选择主动扫描或被动扫描模式。例如,设置扫描目标为目标网站的 URL,然后点击“扫描”按钮,ZAP 会自动检测可能存在的 SQL 注入漏洞,并在扫描结果中详细列出发现的问题及其位置。

四、SQLMap - Tamper Scripts

1. 工具简介

SQLMap 是一款强大的 SQL 注入检测工具,而其 Tamper Scripts 则可用于防护 SQL 注入。这些脚本可以对输入数据进行过滤和处理,防止恶意 SQL 代码的执行。

2. 安装方法

通常可以通过从 GitHub 上克隆 SQLMap 仓库进行安装:

git clone https://github.com/sqlmapproject/sqlmap.git3. 配置与使用

在 Web 应用中集成 Tamper Scripts 时,需根据具体的编程语言和框架进行相应的配置。例如,在 Python 开发的 Web 应用中,可以使用中间件来调用 Tamper Scripts 对用户输入进行预处理,过滤掉可能导致 SQL 注入的特殊字符和恶意代码。

五、结论

上述介绍的工具在 Linux 系统下为 SQL 注入防护提供了有效的手段。ModSecurity 作为 Web 服务器模块可实时过滤流量,OWASP ZAP 可全面扫描漏洞,SQLMap - Tamper Scripts 可对输入数据进行预处理。根据实际需求合理选择和搭配这些工具,能大大提升数据库在 Linux 环境下的安全性,有效抵御 SQL 注入攻击。

本文链接:https://blog.runxinyun.com/post/831.html 转载需授权!

留言0