Linux服务器运维中优化数据库SQL注入防护性能的方法

在Linux服务器运维中,数据库的安全至关重要,SQL注入作为常见且极具威胁的攻击方式,优化其防护性能成为保障数据安全的关键任务。以下将详细介绍相关实现方法。

一、输入验证与过滤

在应用程序层面,对所有用户输入进行严格验证和过滤。使用正则表达式或预定义的白名单来限制输入的格式和内容。例如,对于要求输入数字的字段,只允许0 - 9的字符输入,阻止包含特殊SQL字符(如单引号、分号等)的非法输入。在PHP中,可以使用preg_match函数来验证输入是否符合预期格式。通过精确的输入验证,从源头减少SQL注入的可能性,降低防护系统的处理负担。

二、使用参数化查询

参数化查询是一种有效的防护手段。以MySQL和Python的mysql - connector - python库为例,在编写SQL语句时,使用占位符(如%s)代替具体的参数值,然后将实际参数作为单独的参数传递给数据库执行方法。这样,数据库会将参数视为普通数据,而非可执行的SQL代码,从而避免了恶意输入被解析为SQL指令的风险。参数化查询不仅增强了安全性,还能提高数据库执行效率,因为数据库可以对查询进行缓存和优化。

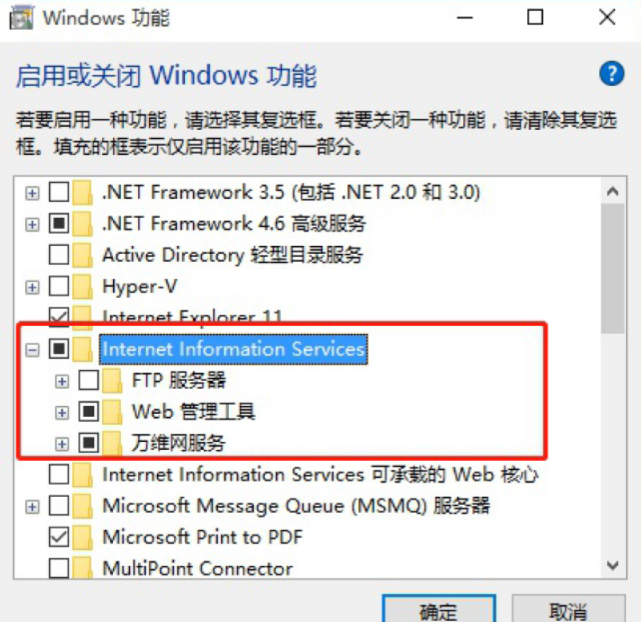

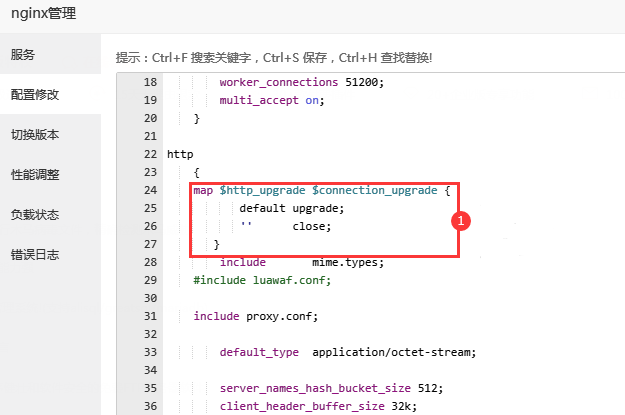

三、安装与配置Web应用防火墙(WAF)

在Linux服务器上安装如ModSecurity这样的WAF。ModSecurity可以作为Apache或Nginx的模块运行。通过配置规则集,它能够实时监测和拦截包含SQL注入特征的HTTP请求。例如,可以设置规则来匹配常见的SQL注入关键字(如SELECT、DROP等)在异常位置的出现。同时,定期更新WAF的规则库,以应对不断变化的攻击手段,确保其防护的有效性和及时性。

四、数据库权限最小化

对数据库用户的权限进行精细管理。只授予应用程序所需的最小权限,避免使用具有过高权限(如root)的账户来连接数据库。例如,如果应用程序只需要读取特定表的数据,那么为其对应的数据库用户只分配该表的SELECT权限。通过最小化权限,可以降低SQL注入成功后攻击者能够造成的破坏程度,减少防护系统需要监控和保护的范围。

五、定期审计与日志分析

建立完善的审计机制,记录数据库的所有操作,包括SQL语句的执行情况。通过对日志的定期分析,能够及时发现潜在的SQL注入攻击迹象。可以使用工具如Logstash、Elasticsearch和Kibana(ELK栈)来收集、存储和分析日志数据。通过设置合适的警报规则,当检测到异常的SQL操作模式时,及时通知运维人员进行处理,不断优化防护策略。

通过综合运用上述方法,从多个层面进行防护和优化,可以显著提升Linux服务器在面对SQL注入攻击时的防护性能,确保数据库的安全与稳定运行。

本文链接:https://blog.runxinyun.com/post/740.html 转载需授权!

留言0