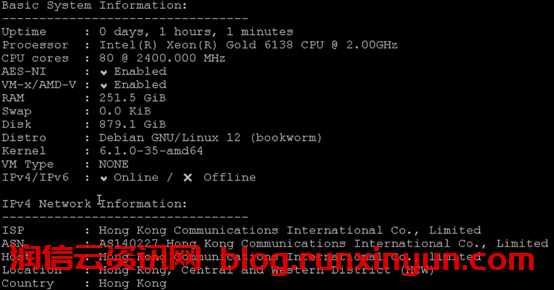

Linux服务器通过流量分析检测数据库SQL注入攻击

在当今数字化时代,数据库作为企业和组织数据存储与管理的核心,其安全性至关重要。SQL注入攻击是一种常见且极具威胁的攻击方式,攻击者通过在应用程序的输入字段中插入恶意的SQL语句,试图获取、修改或删除数据库中的敏感信息。对于运行在Linux服务器上的应用系统,通过流量分析来检测SQL注入攻击是一种有效的安全防护手段。

流量分析工具的选择

在Linux环境下,有多种流量分析工具可供使用,如Wireshark、Tcpdump和Suricata等。Wireshark是一款功能强大的图形化网络协议分析工具,它支持对多种网络协议的深度解析,能够直观地展示网络数据包的详细信息。Tcpdump则是一个命令行的数据包捕获工具,它以高效、灵活著称,适合在服务器后台进行长期的流量捕获。Suricata是一款开源的入侵检测和预防系统(IDPS),它可以基于规则对网络流量进行实时监测和分析,能够快速识别出符合特定攻击模式的流量。

实现方法

1. 数据包捕获

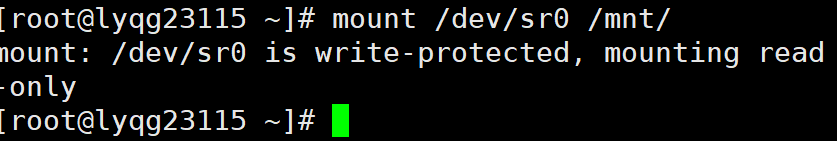

使用Tcpdump命令捕获网络流量。例如,要捕获eth0网卡上的所有流量,并将其保存到文件中,可以使用以下命令:

tcpdump -i eth0 -w traffic.pcap其中,-i eth0指定捕获的网卡为eth0,-w traffic.pcap表示将捕获的数据包保存为名为traffic.pcap的文件。

2. 流量解析与特征提取

将捕获的数据包文件导入Wireshark进行分析。在Wireshark中,可以使用过滤器筛选出与数据库通信相关的流量,例如,如果数据库使用的是MySQL协议,可以使用过滤器tcp.port == 3306(MySQL默认端口为3306)。然后,对这些流量进行深入解析,提取其中的SQL语句。

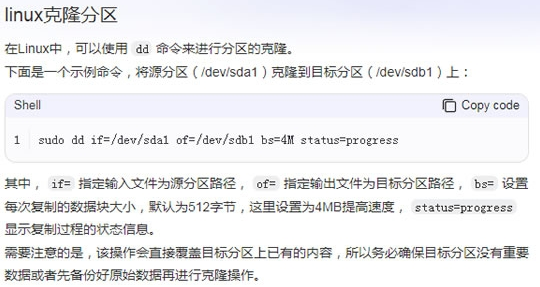

3. 构建SQL注入特征库

通过研究常见的SQL注入攻击模式,构建一个SQL注入特征库。例如,包含诸如' OR '1'='1、UNION SELECT等典型的SQL注入攻击字符串。

4. 基于规则的检测

将提取的SQL语句与特征库中的特征进行匹配。如果发现SQL语句中包含特征库中的攻击字符串,则认为可能存在SQL注入攻击。以Suricata为例,可以编写规则文件来实现这一检测过程。例如:

alert tcp any any -> any 3306 (msg:"Possible SQL Injection Attack"; content:"' OR '1'='1"; nocase; sid:1000001; rev:1;)上述规则表示当检测到目标端口为3306的TCP流量中包含字符串' OR '1'='1'时,发出警报。

持续监测与优化

为了提高检测的准确性和有效性,需要持续对流量分析系统进行监测和优化。定期更新SQL注入特征库,以应对不断变化的攻击手段。同时,分析误报和漏报情况,调整检测规则,确保能够及时、准确地检测到SQL注入攻击,为Linux服务器上的数据库安全提供有力保障。

本文链接:https://blog.runxinyun.com/post/747.html 转载需授权!

留言0