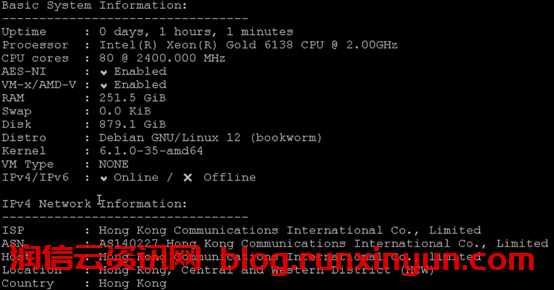

Linux 服务器通过安全审计发现数据库访问控制缺陷

在当今数字化时代,数据库作为企业和组织的核心资产之一,其安全至关重要。Linux 服务器上运行的数据库系统面临着各种潜在威胁,而通过有效的安全审计可以及时发现数据库访问控制方面的缺陷,从而保障数据的安全性和完整性。

日志收集与配置

首先,在 Linux 服务器上需要配置数据库和操作系统的日志记录功能。对于常见的数据库如 MySQL,可在其配置文件(通常是 my.cnf)中设置详细的查询日志、慢查询日志等,记录所有的数据库操作语句、操作时间、操作源 IP 等信息。操作系统层面,通过 syslog 等工具记录系统相关的安全事件,如用户登录、权限变更等。例如,修改 syslog 配置文件(/etc/syslog.conf),让其将重要的安全相关事件记录到指定文件中,便于后续分析。

审计工具的选择与部署

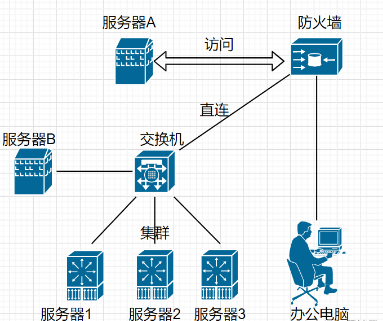

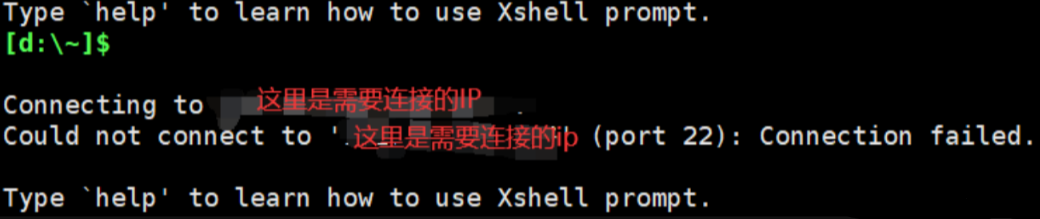

可以使用开源的审计工具,如 OSSEC。它可以实时监控系统日志文件,通过预定义的规则或自定义规则来检测异常行为。在 Linux 服务器上安装 OSSEC 后,需要配置其监控路径,将数据库日志和系统安全日志所在路径添加到监控范围。同时,利用其规则引擎定义针对数据库访问控制缺陷的检测规则,比如当出现非授权用户尝试访问数据库、高权限用户在非常规时间进行大量数据操作等情况时触发告警。

访问控制策略审查

定期审查数据库的访问控制策略也是安全审计的重要环节。查看数据库中的用户权限分配情况,是否存在权限过度集中,某些用户拥有过高的权限却未被合理监管。例如,检查是否有普通用户被赋予了数据库管理员权限,或者某些应用程序的数据库连接账户拥有超出其功能需求的读写权限。此外,分析数据库的角色定义和授权关系,确保权限的授予符合最小特权原则。

数据分析与异常检测

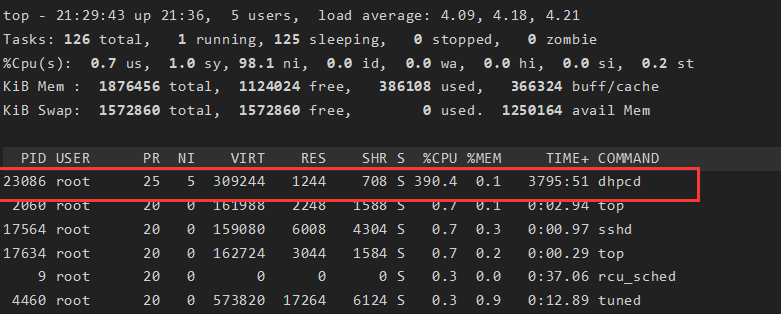

利用日志分析工具对收集到的大量日志数据进行分析。通过数据挖掘和机器学习算法,识别数据库访问模式中的异常行为。比如,使用 Splunk 等工具对日志进行解析和可视化展示,通过设置阈值来检测异常的访问频率、访问源变化等情况。如果发现某个 IP 地址在短时间内频繁尝试连接数据库且失败次数较多,这可能是暴力破解的迹象;或者某个用户突然开始执行大量复杂的查询操作,而其以往操作较为简单,这可能表明权限被滥用。

通过以上全面的安全审计措施,Linux 服务器能够有效地发现数据库访问控制方面的缺陷,及时采取措施进行修复和改进,从而提升数据库系统的整体安全性。

本文链接:https://blog.runxinyun.com/post/753.html 转载需授权!

留言0