Linux 环境下 SQL 注入防护的应急响应流程

一、应急响应准备阶段

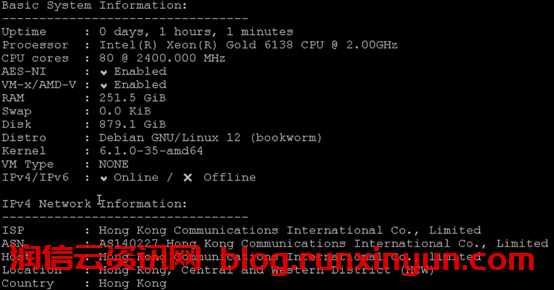

在 Linux 环境中,首先要确保数据库和应用系统的日志功能已正确开启且配置合理。对于 MySQL 数据库,在其配置文件(如my.cnf)中设置合适的日志级别,例如开启慢查询日志和错误日志,以便后续分析。在应用层面,使用的编程语言框架(如 PHP - Laravel、Python - Django 等)也需配置详细的日志记录,记录用户请求、数据库操作等关键信息。

同时,要准备好必要的安全工具。在 Linux 系统上,可以安装如 Wireshark 用于网络流量分析,找出可能的 SQL 注入请求;使用 sqlmap 工具来检测系统是否存在 SQL 注入漏洞,但要注意在生产环境中谨慎使用,避免对业务造成干扰。另外,还需备份重要的数据库和应用文件,以便在出现严重问题时能够恢复数据和系统状态。

二、检测与发现阶段

定期检查数据库日志和应用日志。通过分析数据库日志中的异常 SQL 语句模式,比如包含大量特殊字符(如单引号、双引号、分号等)、不符合正常业务逻辑的复杂查询等,来判断是否存在 SQL 注入攻击。在应用日志中,关注用户输入数据的记录,若发现异常格式或超长的输入,也可能是攻击迹象。

利用安全工具进行实时监测。例如,部署入侵检测系统(IDS)或入侵防范系统(IPS),这些系统可以基于规则和行为分析,实时发现并阻止可疑的 SQL 注入流量。也可以编写自定义脚本,定期扫描应用代码中的数据库操作部分,检查是否存在硬编码的 SQL 语句等易受攻击的代码结构。

三、应急响应处理阶段

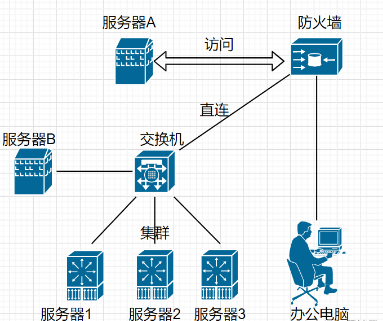

一旦发现 SQL 注入攻击,立即隔离受影响的系统或应用模块。在 Linux 服务器上,可以通过调整防火墙规则,限制对数据库和相关应用端口的访问,只允许必要的业务连接。同时,暂停可能存在漏洞的业务功能,避免攻击进一步扩散。

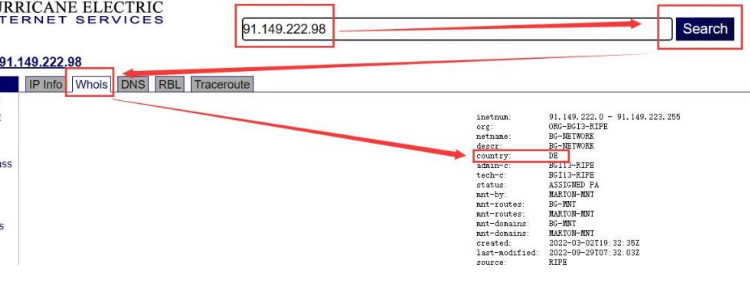

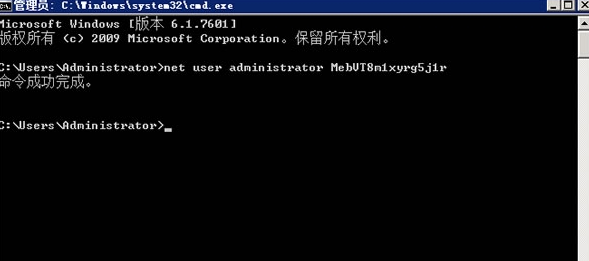

对攻击进行溯源分析。通过网络流量分析确定攻击源的 IP 地址等信息,结合日志记录,还原攻击者的操作步骤和意图。对于已经造成数据泄露或篡改的情况,要评估数据的完整性和安全性,根据情况进行数据恢复操作,从备份中恢复受影响的数据表或记录。

修复漏洞是关键步骤。对于应用代码,采用参数化查询或预编译语句等安全的数据库访问方式,确保用户输入的数据被正确处理,不会被当作 SQL 代码执行。在数据库层面,及时更新数据库版本,修补已知的安全漏洞,并合理设置用户权限,最小化数据库用户的操作权限。

四、恢复与总结阶段

在漏洞修复并确认系统安全后,逐步恢复业务功能。先进行小规模的测试,验证应用和数据库的各项功能是否正常,确保没有引入新的问题。全面恢复业务运行后,持续监控系统的运行状态和安全事件,防止攻击再次发生。

最后,对整个应急响应过程进行总结和复盘。分析攻击发生的原因、应急响应过程中的优点和不足,制定改进措施,完善安全策略和应急响应流程,提高系统在 Linux 环境下抵御 SQL 注入攻击的能力。

本文链接:https://blog.runxinyun.com/post/771.html 转载需授权!

留言0