Linux 系统下 SQL 注入防护与入侵检测系统的集成

一、引言

在当今数字化时代,数据库安全至关重要。SQL 注入是一种常见且极具威胁性的攻击方式,攻击者通过在输入字段中插入恶意 SQL 语句,获取、篡改甚至删除数据库中的敏感信息。Linux 系统因其稳定性和开源特性被广泛应用于服务器环境,将 SQL 注入防护与入侵检测系统集成在 Linux 系统中,能有效提升数据库安全性。

二、SQL 注入防护

(一)输入验证与过滤

在 Linux 系统上的 Web 应用中,对用户输入进行严格验证和过滤是防范 SQL 注入的基础。使用编程语言(如 PHP、Python 等)中的相关函数对输入进行检查。例如,在 PHP 中,可以使用 filter_var() 函数验证输入是否符合预期的数据类型,同时通过正则表达式过滤掉常见的 SQL 注入关键字,如 SELECT、INSERT、UPDATE、DELETE 等。

(二)使用参数化查询

在与数据库交互时,采用参数化查询是更可靠的防护手段。以 MySQL 数据库和 Python 为例,使用 mysql - connector - python 库进行参数化查询。通过占位符(如 %s)代替直接拼接 SQL 语句中的变量,数据库会将输入视为数据而非可执行的 SQL 代码,从而有效防止 SQL 注入攻击。

三、入侵检测系统(IDS)

(一)选择合适的 IDS

在 Linux 系统中,有多种入侵检测系统可供选择,如 Snort、Suricata 等。Snort 是一款开源且功能强大的 IDS,能够实时监测网络流量,发现各种攻击行为。Suricata 同样具有高性能和可扩展性,支持多种协议和复杂的检测规则。

(二)配置 IDS

以 Snort 为例,首先在 Linux 系统上安装 Snort。然后,根据系统需求配置规则文件。Snort 提供了丰富的规则集,涵盖了各种类型的攻击检测,包括 SQL 注入检测规则。可以根据实际情况对规则进行定制和优化,以提高检测的准确性和效率。

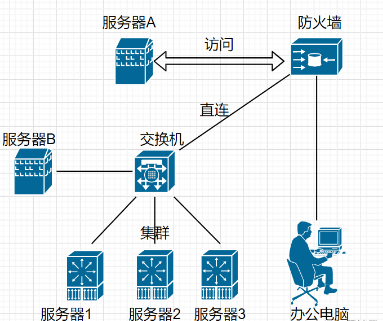

四、集成实现

(一)数据交互

将 SQL 注入防护模块与 IDS 进行数据交互。当防护模块检测到疑似 SQL 注入的行为时,将相关信息(如源 IP 地址、请求内容等)发送给 IDS。IDS 接收到这些信息后,进一步进行分析和判断,确定是否为真正的攻击行为。

(二)联动响应

实现两者的联动响应机制。当 IDS 确认是 SQL 注入攻击时,可以触发相应的响应动作。例如,通过 Linux 系统的防火墙功能,封禁攻击源的 IP 地址,阻止其进一步的攻击行为。同时,将攻击事件记录到日志文件中,便于后续的审计和分析。

五、结论

在 Linux 系统下集成 SQL 注入防护与入侵检测系统,通过输入验证、参数化查询等手段进行 SQL 注入防护,结合功能强大的 IDS 进行实时监测和分析,并实现两者的数据交互与联动响应,能够构建一个较为完善的数据库安全防护体系,有效抵御 SQL 注入攻击,保障 Linux 系统中数据库的安全和稳定运行。

本文链接:https://blog.runxinyun.com/post/777.html 转载需授权!

留言0